呜啦!日常碎碎念,偶尔掉落优质前端博文推荐、学习资源等

网页:https://tg.cosine.ren

本频道的搜索Bot 来辣 👉 @cosSearchBot

私聊直接发消息就可以搜索啦~

🔖tags

#优质博文 #资源推荐 #博客更新 #碎碎念 #项目更新 #手工 #书摘 #阮一峰的科技周刊 #新动态

图频:Cosine 🎨 Gallery @CosineGallery

猫片: @cosine_cat

联系频道主:@cosine_yu

网页:https://tg.cosine.ren

本频道的搜索Bot 来辣 👉 @cosSearchBot

私聊直接发消息就可以搜索啦~

🔖tags

#优质博文 #资源推荐 #博客更新 #碎碎念 #项目更新 #手工 #书摘 #阮一峰的科技周刊 #新动态

图频:Cosine 🎨 Gallery @CosineGallery

猫片: @cosine_cat

联系频道主:@cosine_yu

#折腾 #碎碎念 #插件 #浏览器插件 #开源

Moe Copy AI 发布了 v0.2.0!

新增了侧边栏模式和批量抓链接/内容提取的功能!

感谢 @hyoban 贡献的后台和分页抓取策略功能!

Release 0.2.0

Chrome 商店:https://chromewebstore.google.com/detail/moe-copy-ai/dfmlcfckmfgabpgbaobgapdfmjiihnck

Moe Copy AI 发布了 v0.2.0!

新增了侧边栏模式和批量抓链接/内容提取的功能!

• 批量抓取功能 - 一次性抓取多个链接中的文档内容

• 可视化元素选择器,在页面上直接选择包含链接的区域

• 智能链接提取,自动识别并预览所有可抓取的链接

• 正则过滤 - 使用正则表达式精确筛选链接

• 匹配目标:URL / 文本 / 两者

• 过滤模式:排除匹配项 / 仅保留匹配项

• 8 个内置预设规则(排除图片、锚点、分页、登录注册、静态资源、媒体;仅保留文档、网页)

• 翻页抓取时自动应用相同的过滤规则

• 分页抓取 - 支持选择"下一页"按钮,自动翻页并收集所有链接

• 三种抓取策略:

• Fetch API:直接获取页面 HTML,速度快但无法处理 JS 渲染

• 后台标签页:在后台标签页中加载页面,支持 JS 渲染和登录态

• 当前标签页:在当前标签页中依次访问,用户可见整个过程

• 实时进度显示,支持暂停/继续/取消

• ZIP 导出 - 将所有抓取结果打包为 ZIP 文件,包含索引文件和单独的 Markdown 文档

• 内容提取功能 - 选择页面元素,提取其内容为多种格式

• 可视化元素选择器

• 多格式输出:HTML / Markdown / 纯文本

• 一键复制到剪贴板

• 模型选择改进,现在支持从 API 获取模型也支持自定义输入模型名称了。

感谢 @hyoban 贡献的后台和分页抓取策略功能!

Release 0.2.0

Chrome 商店:https://chromewebstore.google.com/detail/moe-copy-ai/dfmlcfckmfgabpgbaobgapdfmjiihnck

#tools #前端 #CSS #插件

Raycast 插件:https://www.raycast.com/j3lte/css-tricks

介绍文章:Search CSS-Tricks Raycast Extension

Raycast 插件:https://www.raycast.com/j3lte/css-tricks

介绍文章:Search CSS-Tricks Raycast Extension

一个 Raycast 扩展,可以直接从本地计算机搜索 CSS-Tricks 文章。该扩展使用 WordPress REST API 获取实时搜索结果,提供了一种快速查找和复制文章 URL 的方法。单击结果会显示摘要并在浏览器中打开文章。

#优质博文 #浏览器扩展 #恶意软件 #安全 #插件

老生常谈的扩展投毒问题(

「信任本身是最大的漏洞」

用 Infinity 新标签页 (Pro) 和We Tab 新标签页的注意啦,扩展被黑产投毒啦

4.3 Million Browsers Infected: Inside ShadyPanda's 7‑Year Malware Campaign

[以下是方便搜索索引的大纲 (AI 生成),请读原文]

author Koi Security Research Team

老生常谈的扩展投毒问题(

「信任本身是最大的漏洞」

用 Infinity 新标签页 (Pro) 和We Tab 新标签页的注意啦,扩展被黑产投毒啦

4.3 Million Browsers Infected: Inside ShadyPanda's 7‑Year Malware Campaign

AI 摘要:Koi Security 揭露了名为 ShadyPanda 的威胁行为者在过去七年间通过伪装的浏览器扩展发动攻击,从最初的联盟欺诈到最终的远程代码执行 (RCE, Remote Code Execution) 与间谍软件(SPYWARE) 操控,总计感染了超过 430 万 Chrome 与 Edge 用户。该攻击者利用浏览器商店的信任与自动更新机制,先积累用户再通过静默更新“武器化”扩展。研究揭示,此类威胁并非单一事件,而是浏览器扩展生态系统的结构性安全缺陷——信任被系统性滥用。

[以下是方便搜索索引的大纲 (AI 生成),请读原文]

1. 威胁概述与发现经过

• Koi 研究团队追踪到长达七年的浏览器扩展攻击链,命名为 ShadyPanda。

• 总计影响 430 万 Chrome 与 Edge 用户,两条主要恶意活动:一为 RCE 后门感染 30 万用户,另一为间谍软件监控 400 万用户。

• 攻击者通过合法推广与 Google 认证获得用户信任,再利用静默更新执行恶意代码。

2. 第一阶段:壁纸欺诈与联盟滥用 (2023)

• 共 145 个伪装成壁纸或效率工具的扩展程序,在 Chrome 与 Edge 市场上发布。

• 利用联盟营销注入追踪代码、窃取佣金,并通过 Google Analytics 收集与兜售浏览数据。

• 攻击者学会了三大关键经验:审核只关注初次上架;用户信任“高安装量+好评”;伪装时间越长危害越大。

3. 第二阶段:搜索劫持与主动控制 (2024 初)

• 改以控制浏览器核心行为为目标,如 Infinity V+ 劫持搜索请求、篡改结果。

• 实施 Cookie 数据外泄与实时键入监控,通过明文 HTTP 发送用户输入数据。

• 攻击者虽被多次下架,但逐渐提升隐蔽性与数据利用能力。

4. 第三阶段:长线布局与后门植入 (2018–2024)

• 多个扩展(如 Clean Master)先以合法身份运营多年,获得“精选(Featured)”与“验证(Verified)”标记。

• 于 2024 年中期推送恶意更新,触发远程代码执行框架。

• 恶意负载可每小时从 C&C (Command and Control) 服务器获取命令,具备完全浏览器访问权限。

• 收集完整浏览数据、设备指纹、加密外传;能躲避分析并执行中间人攻击 (MITM)。

• 尽管部分扩展被移除,后端基础设施仍活跃于受感染浏览器。

5. 第四阶段:间谍网络与大规模监控 (2023–今)

• Clean Master 背后的同一发行商 Starlab Technology 推出 5 款新扩展,在 Edge 市场累积超 400 万安装。

• WeTab 新标签页 alone 拥有 300 万用户,持续收集访问记录、搜索输入、点击轨迹与完整指纹。

• 数据实时传输至多个中国服务器与 Google Analytics,用于行为分析与潜在情报搜集。

• 当前仍在 Edge 市场上架,具有全面权限且可随时被“武器化”。

6. 七年战术演进与系统漏洞

• 几个阶段由浅入深:从简单的联盟欺诈到长期潜伏与数据控制。

• 共通特征:代码签名相似、基础架构重叠、混淆方式演化一致。

• 核心问题在于浏览器扩展生态的信任模型:审核仅限初期、缺乏动态监控。

• 自动更新机制成为主要攻击向量,无需钓鱼或社工即可实现大范围感染。

7. 结语与安全启示

• 根本教训:信任本身是最大的漏洞。

• 静态代码审核无法应对多年潜伏的攻击链。

• Koi Security 推出行为分析与风险评分方案,关注“扩展安装后实际行为”而非声称功能。

• 呼吁浏览器平台与企业加大对行为监测与扩展生态安全的关注。

author Koi Security Research Team

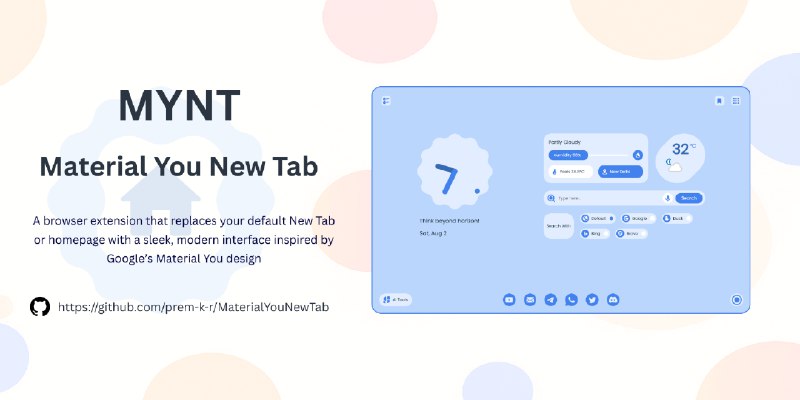

#tools #插件

简洁好用,喜欢。

MaterialYouNewTab | Chrom 商店地址

简洁好用,喜欢。

MaterialYouNewTab | Chrom 商店地址

AI 摘要:此浏览器扩展程序是一个灵活的新标签页助手,受到谷歌“Material You”设计的启发,用户可根据自身需求进行主题定制、欢迎信息及多种实用工具的配置,同时与用户喜欢的搜索引擎无缝集成。

#优质博文 #前端 #浏览器扩展 #插件 #新动态

What's happening in Chrome Extensions, June 2025

author Oliver Dunk

What's happening in Chrome Extensions, June 2025

AI 摘要:本文是 Chrome 开发者博客于 2025 年 6 月发布的一篇关于 Chrome 扩展程序最新动态的综述,涵盖了过去几个月 Chrome 网上应用店和扩展平台的重要更新。文章详细介绍了 Google I/O 大会上关于 Chrome 扩展的新功能和未来规划、用户脚本 API 的改进、提交审核流程优化、安全性提升的验证上传功能、测试账户凭据支持、政策更新、功能弃用、即将推出的特性以及社区活动和视频内容。通过这些更新,Chrome 致力于提升开发者体验和用户安全性,同时推动跨浏览器扩展的兼容性。

1. 亮点

• Google I/O:介绍了产品经理在大会上分享的 Chrome 扩展和网上应用店的最新进展,以及与 Gemini 结合的未来潜力,包含了多个相关主题的演讲视频播放列表,并邀请开发者参与班加罗尔和柏林的活动。

• userScripts.execute 方法:用户脚本 API 允许扩展在特定页面上运行用户脚本,新方法支持随时执行脚本,而无需提前注册,提升了灵活性。

• 取消审核:开发者可取消待审核的扩展提交并立即提交新版本,优化了提交流程。

• 验证 CRX 上传:引入了私钥签名机制,确保只有持有私钥的人能上传新版本,增强了账户和发布流程的安全性。

• 测试账户凭据:开发者可在开发者仪表板中提供测试指令和凭据,帮助审核团队评估扩展功能,尤其是在申请特色徽章时。

• 政策更新:更新了 Chrome 网上应用商店的政策,包括一般性更新和联属广告政策调整。

2. 功能弃用

• 移除 --load-extension 标志:Chrome 137 版本将移除该命令行标志,因其常被用于加载恶意软件;同时提供了测试替代方案,并改进了 Puppeteer 等工具。

3. 即将推出的功能

• 用户脚本 API 开关变更:针对用户需启用开发者模式和 API 可用性检测的反馈,计划引入新开关以简化启用流程。

4. 社区更新

• WECG 三月聚会:在柏林 Mozilla 办公室与 W3C WebExtensions 社区小组成员讨论了平台未来发展和跨浏览器兼容性。

• Svelte 伦敦演讲:Oliver Turner 分享了构建浏览器扩展的经验和技巧,适合新手和资深开发者。

5. 新视频

• 扩展很酷:Patrick 发布新视频,介绍各种用户可用的扩展类型。

• 打地鼠游戏:Oliver 制作并分享了一个打地鼠游戏 demo 的构建过程视频。

• 新扩展菜单:展示了 Chrome 实验性新扩展菜单及相关新 API。

author Oliver Dunk

#优质博文 #前端 #浏览器扩展 #插件

Intercepting Network Requests in Chrome Extensions

author rxliuli

Intercepting Network Requests in Chrome Extensions

AI 摘要:本文详细介绍了作者在开发 Chrome 扩展程序时,如何通过自定义实现来拦截网络请求(包括 fetch 和 XHR),以满足特定需求(如批量屏蔽 Twitter 垃圾用户)。作者分析了现有库的不足,提出了自己的设计需求,并基于类似 Hono 中间件的洋葱模型,设计并实现了一个简洁而强大的拦截器 API。文章从动机、设计到具体实现,逐步讲解了如何覆盖原生 fetch 和 XHR 方法以实现请求和响应的拦截与修改,最终将成果发布为 npm 包

author rxliuli

#优质博文 #插件 #用户脚本 #安全 #新动态

Enabling chrome.userScripts in Chrome Extensions is changing

author Justin Lulejian

Enabling chrome.userScripts in Chrome Extensions is changing

AI 摘要:本文介绍了从 Chrome 138 版本开始,Chrome 扩展中用户脚本(chrome.userScripts API)的启用方式发生了变化,旨在增强安全性和提供更精细的用户控制。过去依赖全局开发者模式开关的方式存在安全风险、功能过载和企业管理难题,现在转变为逐个扩展的“允许用户脚本”开关,用户可以在扩展详情页单独控制每个扩展的用户脚本权限。这一更新基于开发者社区的反馈,旨在提升安全性和用户体验,同时为管理员提供了新的管理策略。

author Justin Lulejian

#优质博文 #前端 #css #javascript #插件

这,就是前端😈

This Isn’t Supposed to Happen: Troubleshooting the Impossible | CSS-Tricks

author John Rhea

这,就是前端😈

This Isn’t Supposed to Happen: Troubleshooting the Impossible | CSS-Tricks

AI 摘要:作者在重建个人网站后,遇到了网站部署到服务器后无法正常运行的问题。经过一系列的调试和尝试,发现问题出在服务器上的优化插件自动将不安全的链接转换为安全链接,导致SVG命名空间URL发生变化,从而引发了JavaScript错误。

1. 问题描述

• 作者重新构建了个人网站(johnrhea.com),在本地测试无误后,上传到服务器后网站无法正常运行。

• 动态生成的星星无法显示,游戏模式下页面空白,展示作品的页面上的小汽车也无法显示。

2. 初步调试

• 作者尝试通过谷歌搜索解决问题,但没有找到有效的答案。

• 控制台显示一些错误,但这些错误无法解释问题所在。

• 作者在本地使用 car.style.transform 设置变换时没有问题,但在服务器上 car.style 显示为未定义。

3. 尝试解决方案

• 作者尝试使用 setAttribute 方法来设置样式,但仍然遇到新的错误。

• 尝试联系服务器提供商,检查是否有服务器配置问题,但未发现任何问题。

• 作者向ChatGPT寻求帮助,但ChatGPT的建议未能解决问题。

4. 问题的最终解决

• 通过ChatGPT的建议,作者在控制台输出SVG元素的命名空间,发现服务器上的命名空间URL多了一个“s”。

• 作者意识到这是由服务器上的优化插件自动将不安全链接转换为安全链接导致的。

• 关闭该优化功能后,网站恢复正常运行。

5. 总结与反思

• 作者强调了服务器配置和优化插件可能对网站运行产生意想不到的影响。

• 鼓励读者在评论中分享类似的调试经历和解决方案。

author John Rhea

#博客更新 #前端 #vscode #插件 #tools

2025 前端开发 vscode 常用插件推荐

终于写了,但是新增的插件其实也没多少 23333 大多数插件还是之前用的,一直好用。新增的工具倒是不少,但是应该会放另一篇文章里去,先去吃个萨莉亚再说,饿死我了!!

2025 前端开发 vscode 常用插件推荐

终于写了,但是新增的插件其实也没多少 23333 大多数插件还是之前用的,一直好用。新增的工具倒是不少,但是应该会放另一篇文章里去,先去吃个萨莉亚再说,饿死我了!!

AI摘要:新增插件聚焦:WebGL(Shader)、Tailwind 工具链(高亮/文档)、国际化(i18n)、设计协作(Figma)。

核心工具保留:GitLens、ESLint/Prettier、Tailwind 生态插件。

效率提升:通过 CSV 处理、项目管理、注释翻译等插件优化工作流。

个性化选择:外观特效(如 Power Mode)按需启用。

作者备注:部分插件因转用 Cursor 编辑器或使用频率低而弃用,推荐列表基于实际开发场景筛选。

#优质博文 #浏览器插件 #插件

推荐了 Under New Management 扩展,开源、权限正常。间歇性地检查已安装的扩展,查看 Chrome 网上商城中列出的开发者信息是否发生变化。如果有任何不同,扩展图标将显示红色徽章,提醒你发生了更改。

Buying browser extensions for fun and profit

author John Tuckner

via Frontend Focus 684

推荐了 Under New Management 扩展,开源、权限正常。间歇性地检查已安装的扩展,查看 Chrome 网上商城中列出的开发者信息是否发生变化。如果有任何不同,扩展图标将显示红色徽章,提醒你发生了更改。

Buying browser extensions for fun and profit

AI 摘要:本文通过作者购买浏览器扩展并篡改其功能的实验,揭示了浏览器扩展所有权转移的隐蔽性及潜在安全风险,呼吁用户警惕此类交易的恶意利用。

文章以作者购买名为 "Website Blocker" 的 Chrome 扩展为例,详细描述了从 寻找目标扩展 到 所有权转移 、 代码篡改 的全过程。实验发现:

1. 扩展交易市场的活跃性 :开发者常因维护压力或变现困难,在平台(如 extensionhub.io)出售扩展,价格从 $50 到 $100,000 不等。

2. 权限滥用风险 :扩展的declarativeNetRequest和全域名权限(`*://*/*`)可被新所有者用于流量劫持(如重定向至恶意网站)或数据收集。

3. Google 审核机制的漏洞 :

- 所有权转移仅需开发者邮件确认,用户无感知;

- 更新代码时,仅新增权限会触发用户通知,已有权限的功能修改可绕过审查。

作者通过 真实案例 (如高价扩展 "Adblock for YouTube" 易主后收集用户点击流数据)进一步佐证风险。最后提出 应对建议 :

- 使用工具监控扩展所有权变更(如 Under New Management 扩展);

- 定期审查企业内扩展清单,避免使用被售卖的扩展;

- 借助 Secure Annex 等平台进行代码分析和主动警报。

author John Tuckner

via Frontend Focus 684

Moe Copy AI 又更新了一点自用小功能,刚提审()

新增 自定义抓取选择器 - 允许用户自定义简单的 CSS 选择器规则和排序

优化 字数与Token统计 - 优化估算的 AI 模型 token 数量

新增 分词展示 - 使用 gpt-tokenizer

还有一些小配置关悬浮球什么的(

不怎么好用,将就用~今天玩的好累哦~

Release 0.1.2

#优质博文 #前端 #tools

1. CSS 的 backdrop-filter 属性(英文) 本文介绍 backdrop-filter 属性,可以产生毛玻璃的效果。 #css

2. 基于 signal 的 Web 组件(英文) #html #WebComponents

作者介绍自己写的一个 Web 组件,可以在不加其他 JS 库的情况下,实现 signal 功能。

3. 鸿蒙 ArkTS VSCode 插件 #vscode #ArkTS #插件 #鸿蒙

ArkTS 是华为鸿蒙系统的开发语言,属于 TypeScript 的超集,这是它的 VSCode 插件。

4. RAG Web UI #AI #RAG

一个开源的 AI 桌面应用,可以上传文档,生成本地的知识库问答系统,基于 RAG(检索增强生成)技术。

5. TEN Agent #AI #agent #语音

一个 AI 的工具框架,快速打造语音相关的 AI 应用。

6. 富文本编辑器比较2025版(英文) #富文本 #编辑器

这个页面详细比较了 JS 的富文本"所见即所得"编辑器,一共十几个库,详细介绍每个库的特点

via #阮一峰的科技周刊 337

1. CSS 的 backdrop-filter 属性(英文) 本文介绍 backdrop-filter 属性,可以产生毛玻璃的效果。 #css

backdrop-filter 是一个强大的 CSS 属性,它可以对元素后面的内容应用模糊、亮度调整等滤镜效果,从而创造出玻璃拟态(Glassmorphism)等视觉效果。文章介绍了 backdrop-filter 的基本用法,如 blur() 进行模糊处理,以及 brightness() 进行亮度调整。同时,作者强调了 backdrop-filter 仅影响元素背景,不会影响其自身内容。此外,文章探讨了浏览器兼容性问题,指出 Safari 早期支持较好,而部分浏览器(如 Firefox)需要启用实验性功能才能使用。最后,作者提供了示例代码,并建议开发者结合 background 颜色和 backdrop-filter 以获得最佳视觉效果。

2. 基于 signal 的 Web 组件(英文) #html #WebComponents

作者介绍自己写的一个 Web 组件,可以在不加其他 JS 库的情况下,实现 signal 功能。

本文探讨了在 HTML 中直接定义 信号(Signals) 的可能性,提出 <x-signal> 自定义元素,使其能够管理状态并自动更新 UI,而无需依赖 JavaScript 框架。该方法基于 HTML-based state 概念,直接从 HTML 解析初始值,并支持类型转换、动态渲染、自定义格式化及派生状态计算。最终,作者认为 <x-signal> 代表了一种更细粒度的 **Islets 架构**,在静态 HTML 中提供轻量级的响应式交互能力。

3. 鸿蒙 ArkTS VSCode 插件 #vscode #ArkTS #插件 #鸿蒙

ArkTS 是华为鸿蒙系统的开发语言,属于 TypeScript 的超集,这是它的 VSCode 插件。

4. RAG Web UI #AI #RAG

一个开源的 AI 桌面应用,可以上传文档,生成本地的知识库问答系统,基于 RAG(检索增强生成)技术。

5. TEN Agent #AI #agent #语音

一个 AI 的工具框架,快速打造语音相关的 AI 应用。

6. 富文本编辑器比较2025版(英文) #富文本 #编辑器

这个页面详细比较了 JS 的富文本"所见即所得"编辑器,一共十几个库,详细介绍每个库的特点

本文分析了主流的富文本编辑器框架,帮助开发者在 2025 年做出最佳选择。文章涵盖 Lexical、ProseMirror、Slate、Tiptap、Quill 等编辑器,并从 可扩展性、性能、易用性、社区支持 等方面进行了对比。

• Lexical (Meta 开源):高性能、模块化、适合复杂应用,但生态仍在发展中。

• ProseMirror :功能强大、灵活,但 API 复杂,入门门槛较高。

• Slate :React 友好,完全可定制,但文档有限,维护情况不稳定。

• Tiptap (基于 ProseMirror):提供更简洁的 API 和更好的 TypeScript 支持,适合现代 Web 应用。

• Quill :易用,适合基本需求,但扩展性受限。

结论: 如果你需要高扩展性和现代化 API,Lexical 或 Tiptap 是更好的选择;如果追求稳定和成熟方案, ProseMirror 仍然值得考虑。

via #阮一峰的科技周刊 337